CHAPITRE II : CONCEPTON

I-

METHODES DE RESOLUTION DU PROBLEME

Face aux nombreuses

insuffisances sécuritaires de gardiennages, plusieurs méthodes ont vu le jours

face à celles-ci nous allons nous focalise sur certaines d’entre elles tout au

long de ce chapitre de conception.

I.1 la vidéosurveillance

La vidéosurveillance

est un système de cameras et de transmission d’images, disposé dans un espace

public ou privé à distance ; les images obtenues avec ce système, peuvent

être traitées automatiquement puis archivées ou détruites

I.1.1

Les avantages de la vidéosurveillance

Les caméras de

surveillance peuvent fournir des images de crimes en train d’être commis et d’accidents

en train de se produire. Elles sont un outil extraordinaire pour aider à

identifier, appréhender et condamner les coupables d’actes criminels, à

prévenir d’autres crimes et à récupérer les biens volés. Il arrive même que les

forces policières fassent circuler des extraits de vidéosurveillance dans les

médias afin d’aider à identifier les suspects. Il est possible, aussi, que

votre compagnie d’assurance demande à voir vos extraits vidéo si un accident

survient sur vos lieux assurés, pour confirmer les circonstances entourant

l’accident et en déterminer la responsabilité.

I.1.2 les inconvenants

Votre système de

vidéosurveillance peut aider à fournir des preuves lorsqu’un crime a été

commis. Toutefois, il y a de ces malfaiteurs futés et déterminés qui

parviennent à désactiver et à déjouer les mécanismes de surveillance. Certains

dérobent les enregistrements vidéo, recouvrent les caméras ou les lentilles ou

recourent tout simplement à des déguisements. D’autres débranchent vos

équipements de leur source d’alimentation, les endommagent délibérément, voire

les retirent complètement.

I.2 la télésurveillance

La télésurveillance est

un service de surveillance à distance, opéré par une société de surveillance

privée.

I.2.1 les avantages

La société de

télésurveillance équipe votre entreprise d’un système de surveillance par

caméra ou détecteurs de mouvement. Ce système est relié à une station de

télésurveillance où les agents de sécurité sont avertis de toute intrusion.

Selon l’équipement que vous avez choisi et le contrat de service de

télésurveillance que vous avez signé, les agents vous alertent ou

interviennent directement.

I.2.2

les limites

Si vous avez opté pour un système de caméras à alimentation électrique, vous pourriez vous retrouver sans surveillance en cas de panne. Il vaudra la peine d’investir dans un dispositif d’urgence, comme des caméras sans fil fonctionnant sur batterie ou sur panneau solaire, pour s’assurer d’une protection ininterrompue.La plupart des entreprises vous font signer un contrat et exigent des frais mensuels de surveillance. Lorsque l’alarme se déclenche par accident, vous devrez répondre à votre téléphone pour désactiver l’alarme afin d’éviter que les autorités policières soient contactées. Toutefois, si vous n’êtes pas à la maison, vous ne saurez pas s’il y a vraiment un intrus ou si votre enfant a accidentellement accroché un capteur. Des frais pourraient vous être imposés lors d’une fausse alarme si les policiers se présentent à votre domicile, mais ne trouvent pas de traces d’entrées par effraction. Vous devez vous souvenir d’activer le système d’alarme avant de quitter votre domicile ou d’aller vous coucher, sans quoi il ne sera pas activé.

Si vous avez opté pour un système de caméras à alimentation électrique, vous pourriez vous retrouver sans surveillance en cas de panne. Il vaudra la peine d’investir dans un dispositif d’urgence, comme des caméras sans fil fonctionnant sur batterie ou sur panneau solaire, pour s’assurer d’une protection ininterrompue.La plupart des entreprises vous font signer un contrat et exigent des frais mensuels de surveillance. Lorsque l’alarme se déclenche par accident, vous devrez répondre à votre téléphone pour désactiver l’alarme afin d’éviter que les autorités policières soient contactées. Toutefois, si vous n’êtes pas à la maison, vous ne saurez pas s’il y a vraiment un intrus ou si votre enfant a accidentellement accroché un capteur. Des frais pourraient vous être imposés lors d’une fausse alarme si les policiers se présentent à votre domicile, mais ne trouvent pas de traces d’entrées par effraction. Vous devez vous souvenir d’activer le système d’alarme avant de quitter votre domicile ou d’aller vous coucher, sans quoi il ne sera pas activé.

I.3 système de sécurité base sur RFID RC522

Dans cette troisième

partie, nous vous présentons le système de sécurité basé sur RFID RC522

utilisant un écran LCD et un serveur Arduino. Le RC522 est un module très

simple mais efficace utilisé pour scanner les cartes RFID et qui va aussi ouvrir

les portes a la présence des personnes ayant les droit d’accès toute fois s’ils

prennent des rendez-vous pour avoir un code QR a scanner a l’entrée .

I.3.1 les avantages

C'est une nouvelle technologie et s'étend de jour en jour. De nos jours, il est largement utilisé dans les bureaux où les employés reçoivent une carte RFID et leur présence est marquée lorsqu'ils touchent leur carte au lecteur RFID. Nous avons vu dans de nombreux films que lorsque quelqu'un pose sa carte sur une machine, la porte s'ouvre où se ferme. En bref, c'est une nouvelle technologie émergente qui est très utile. RFID est l'abréviation d'identification par radiofréquence. Les modules RFID utilisent des champs électromagnétiques pour transférer des données entre la carte et le lecteur. Différentes balises sont attachées aux objets et lorsque nous plaçons cet objet devant le lecteur, le lecteur lit ces balises. Un autre avantage de la RFID est qu’elle n’a pas besoin d’être en visibilité directe pour être détectée. Comme dans le code à barres, le lecteur doit être dans la ligne de mire de l’étiquette et ensuite il peut scanner, mais en RFID il n’ya pas de telle restriction.

C'est une nouvelle technologie et s'étend de jour en jour. De nos jours, il est largement utilisé dans les bureaux où les employés reçoivent une carte RFID et leur présence est marquée lorsqu'ils touchent leur carte au lecteur RFID. Nous avons vu dans de nombreux films que lorsque quelqu'un pose sa carte sur une machine, la porte s'ouvre où se ferme. En bref, c'est une nouvelle technologie émergente qui est très utile. RFID est l'abréviation d'identification par radiofréquence. Les modules RFID utilisent des champs électromagnétiques pour transférer des données entre la carte et le lecteur. Différentes balises sont attachées aux objets et lorsque nous plaçons cet objet devant le lecteur, le lecteur lit ces balises. Un autre avantage de la RFID est qu’elle n’a pas besoin d’être en visibilité directe pour être détectée. Comme dans le code à barres, le lecteur doit être dans la ligne de mire de l’étiquette et ensuite il peut scanner, mais en RFID il n’ya pas de telle restriction.

I.3.2 les limites du système

Comme toute technologie, elle possède ses propres limites. La diffusion de l’information pose problème pour toutes les questions sur la sécurité de la vie privée. Une carte non sécurisée peut être facilement copiable pour récupérer ou modifier les données sensibles. Le système doit apporter une solution de sécurité en assurant la protection des biens et des personnes. Mais le système ne peut pas gérer tous les besoins en sécurité de l’UVCI notamment :

Comme toute technologie, elle possède ses propres limites. La diffusion de l’information pose problème pour toutes les questions sur la sécurité de la vie privée. Une carte non sécurisée peut être facilement copiable pour récupérer ou modifier les données sensibles. Le système doit apporter une solution de sécurité en assurant la protection des biens et des personnes. Mais le système ne peut pas gérer tous les besoins en sécurité de l’UVCI notamment :

-

Le système ne

remplace pas totalement le système de gardiennage existant.

-

Le système ne

permet pas l’ouverture automatique du portail d’accès des véhicules.

-

Le système

n’enregistre pas les vols opérés au siège de l’UVCI.

-

Le système ne

détecte pas l’intrusion des objets suspects.

-

Le système ne

remplace pas une vidéo surveillance.

-

Le système a une

capacité d’accueil de 1000 personnes.

I.3.3 les raisons

Nous avions opté pour cette

troisième méthode parce qu’elle présente plusieurs

avantages indispensables dans le contrôle d’accès en entreprise et autres locaux de plus cette technologie faire gagner du temps aux usagers et

leur permettre une lecture rapide des données.

II-DESCRIPTION ET CHOIX

DES OUTILS TECHNIQUES

Pour

mener à bien le déploiement du Système de sécurité basé sur RFID RC522, nous allons décrire les outils techniques que nous

emploierons afin de mieux les appréhender.

II.1 matériels utilises

Ici, nous avons interfacé le

module RFID RC522 avec Arduino Uno pour concevoir un système de sécurité basé

sur RFID.

1.Carte Arduino UNO

1.Carte Arduino UNO

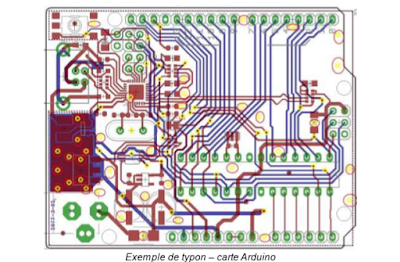

Nous utiliserons la carte Arduino UNO car Arduino fait partie de la famille des platines de développement. Contrairement aux Raspberry Pi et aux Beaglebone, il ne possède pas d'OS basé sur Linux. Il reste par contre l'un des plus abordables et des plus répandus. Une platine de développement est en général un circuit imprimé équipé d'un microprocesseur ou d'un microcontrôleur. Comme Arduino est open source, il existe un grand nombre de clones et de platines compatibles, tout comme il existe de nombreux modèles d'Arduino officiels, avec des fonctions particulières.Une carte Arduino est un support plan, flexible ou rigide, généralement composé d’époxy ou de fibre de verre. Elle possède des pistes électriques disposées sur une, deux ou plusieurs couches (en surface et/ou en interne) qui permettent la mise en relation électrique des composants électroniques. Chaque piste relie tel composant à tel autre, de façon à créer un système électronique qui fonctionne et qui réalise les opérations demandées Enfin, avant de passer à la réalisation d’une carte électronique, il est nécessaire de transformer le schéma électronique en un schéma de câblage, appelé typon.

Exemple de typon – carte Arduino

1. Module RFID RC522

Le module MRF522 est le module de base pour la RFID, il fonctionne avec

les différentes caractéristiques suivent :

o Courant de travail : 13—26mA / DC 3.3V

o Courant de veille : 10-13mA / DC 3.3V

o Sommeil : <80uA courant de crête : <30mA

o Fréquence de travail : 13.56MHz

o Distance de lecture de la carte : 0 ~ 60mm mifare1 carte)

o Protocole :Vitesse de communication des données

o SPI:Maximum de 10 Mbit / s

o Types de cartes pris en charge : mifare1 S50 mifare1 S70 mifare

UltraLight mifare Pro mifare Desfire

o Dimension : 40 mm × 60 mm

o Température de fonctionnement : -20 à 80 degrés

o Température de stockage : -40 à 85 degrés

o Humidité : humidité relative de l’air 5% - 95%

o Vitesse maximale du SPI : 10 Mbit / s

o Courant de travail : 13—26mA / DC 3.3V

o Courant de veille : 10-13mA / DC 3.3V

o Sommeil : <80uA courant de crête : <30mA

o Fréquence de travail : 13.56MHz

o Distance de lecture de la carte : 0 ~ 60mm mifare1 carte)

o Protocole :Vitesse de communication des données

o SPI:Maximum de 10 Mbit / s

o Types de cartes pris en charge : mifare1 S50 mifare1 S70 mifare

UltraLight mifare Pro mifare Desfire

o Dimension : 40 mm × 60 mm

o Température de fonctionnement : -20 à 80 degrés

o Température de stockage : -40 à 85 degrés

o Humidité : humidité relative de l’air 5% - 95%

o Vitesse maximale du SPI : 10 Mbit / s

2. Servomoteur SG90

Le servomoteur est un système qui a pour but de produire un mouvement précis en réponse à une commande externe, c’est un actionnaire (système propulsant une action) qui mélange l’électricité, la mécanique et l’automatique

Le servomoteur est un système qui a pour but de produire un mouvement précis en réponse à une commande externe, c’est un actionnaire (système propulsant une action) qui mélange l’électricité, la mécanique et l’automatique

Un servomoteur est composé :

o

D’un moteur à courant continu

o

D’un axe de rotation

o

Un capteur de position de l’angle d’orientation de l’axe (très souvent un potentiomètre)

o

Une carte électronique pour le contrôle de la position de l’axe et le

pilotage du moteur à courant continu

Un servomoteur est capable

d’attendre des positions prédéterminées dans les instructions qui lui on était

donne, puis de les maintenir.il a l’avantage d’être asservi en position

angulaire, cela signifie que l’axe de sortie du servomoteur respecte la

consigne d’instruction que vous lui avez envoyée en son entrée.

4. LED

Ce composant est une sorte

de lampe un peu spécial. Nous nous en servirons principalement pour faire de la

signalisation donc on en aura besoin (1 verte et 1 rouge)

Ce composant est une sorte

de lampe un peu spécial. Nous nous en servirons principalement pour faire de la

signalisation donc on en aura besoin (1 verte et 1 rouge)

4. LED

Ce composant est une sorte

de lampe un peu spécial. Nous nous en servirons principalement pour faire de la

signalisation donc on en aura besoin (1 verte et 1 rouge)

Ce composant est une sorte

de lampe un peu spécial. Nous nous en servirons principalement pour faire de la

signalisation donc on en aura besoin (1 verte et 1 rouge)

5. Buzzer

Le buzzer est un

composant constitué essentiellement d’une lamelle réagissant à l’effet

piézoélectrique. Dans l’univers Arduino, le buzzer est principalement utilisé

pour émettre un son.

6. L’écran LCD

L’écran LCD permet

d’afficher des caractères tels que les chiffres et les lettres. Il va apporter de l’interactivité à ce projet !

on en aura besoin de 16 * 2 LCD

7. Breadboard

Breadboard ou planche à pain qui sera

utilisé pour le prototypage.C’est l’élément essentiel

pour le prototypage et essai en tout genre

Assemblons maintenant le circuit et lançons-nous à la réalisation en fin

de répondre à l’attente de cette université.

Aucun commentaire:

Enregistrer un commentaire